La sécurité informatique est un enjeu majeur pour les entreprises et leurs collaborateurs mais également pour les particuliers.

Les risques liés aux attaques informatiques sont nombreux, allant du vol de données confidentielles à la prise de contrôle des systèmes informatiques. Il est donc important de prendre des mesures simples de sécurité pour protéger les données et les systèmes.

L’un des moyens les plus courants par lesquels les attaquants tentent de s’introduire dans les systèmes informatiques est l’utilisation d’e-mails malveillants ou de sms. Il est donc essentiel de savoir comment identifier et éviter ces menaces.

Avant d’ouvrir un e-mail,

Geste n°1 : Assurez vous d’abord de connaître l’expéditeur et de vérifier son adresse électronique.

Notre conseil :

Les attaquants peuvent falsifier l’adresse électronique de l’expéditeur pour tenter de vous tromper. Il est donc important de vérifier si l’adresse électronique correspond bien à celle de l’expéditeur att

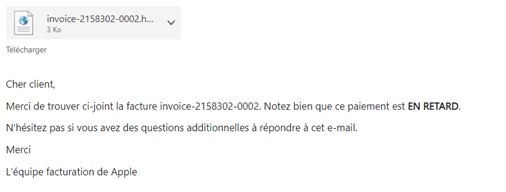

Geste n°2 Il est également important de faire attention aux pièces jointes dans les e-mails.

Notre conseil :

Ne téléchargez jamais une pièce jointe à moins que vous ne soyez absolument sûr qu’elle est sûre. Les attaquants peuvent inclure des virus, des logiciels malveillants ou des chevaux de Troie dans les pièces jointes pour s’introduire dans les systèmes.

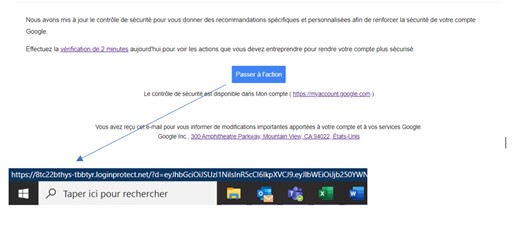

Geste n°3 : Les liens dans les e-mails sont également une source de danger.

Notre conseil :

Avant de cliquer sur un lien, assurez vous de connaître la destination exacte du lien. Pour cela, vous pouvez passer votre souris sur le lien et vérifier l’adresse qui apparaît en bas à gauche de votre navigateur. Si l’adresse ne correspond pas à celle attendue, ne cliquez pas sur le lien.

Exemple de faux mail : Résoudre les problèmes de sécurité détectés sur votre compte Google

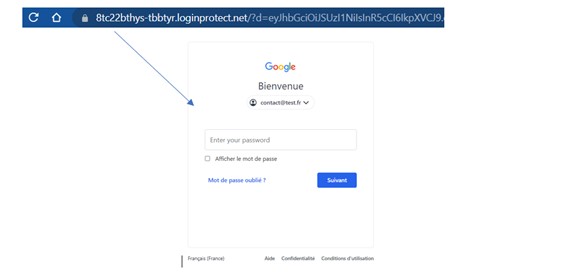

Geste n°4 : Il est important de ne jamais divulguer des informations sensibles telles que des noms d’utilisateur, des mots de passe ou des informations de carte de crédit par e-mail.

Notre conseil :

Les attaquants peuvent utiliser ces informations pour accéder à des systèmes protégés et voler des données sensibles et utilisant de fausses pages de connexion de fournisseurs reconnus : Google, Microsoft, …

Exemple de fausse page de connexion, vérifier le lien avant de mettre vos identifiant et mot de passe en vérifiant l’url

En conclusion, vous l’avez compris la sécurité informatique nécessite une vigilance continue mais surtout des réflexes simples.

En prenant des automatismes de sécurité telles que

- la vérification de l’adresse électronique de l’expéditeur,

- de la prudence lors du téléchargement de pièces jointes

- de la navigation sur les liens avant de cliquer,

- et la protection des informations sensibles en communiquant jamais vos données

vous pouvez ainsi réduire considérablement vos risques liés aux attaques informatiques.